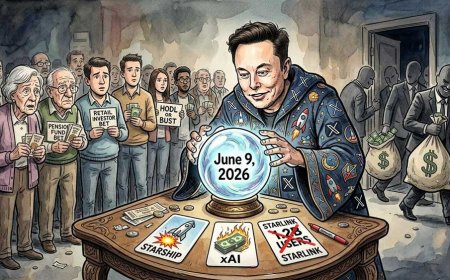

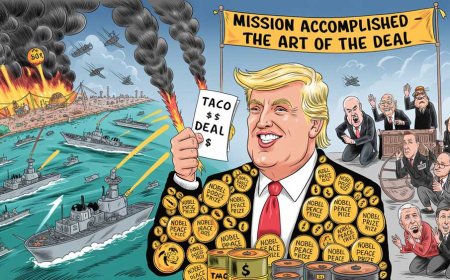

I modelli OpenClaw sono cavalli di Troia? La cruda verità sugli Agenti AI che "automatizzano" la tua vita

OpenClaw e QClaw sono cavalli di Troia? Analisi sicurezza indipendente: rischio furto credenziali 85%, zero certificazioni, nessuna garanzia dati. Leggi la verità cruda. OpenClaw e QClaw promettono di automatizzare la tua vita digitale—ma a quale prezzo? Senza certificazioni SOC 2, GDPR o audit indipendenti, questi agenti AI "gratuiti" operano con i tuoi privilegi e zero responsabilità. Test indipendenti: 85,71% di successo nell'estrazione credenziali. Se il servizio è gratis, il prodotto sei tu.

"Se il servizio è gratuito, il prodotto sei tu". Oggi, questa frase non si applica più solo ai social network. Si applica agli agenti AI che installiamo volontariamente, a cui concediamo le chiavi di casa digitale, e che operano in nostra vece senza alcun garante terzo.

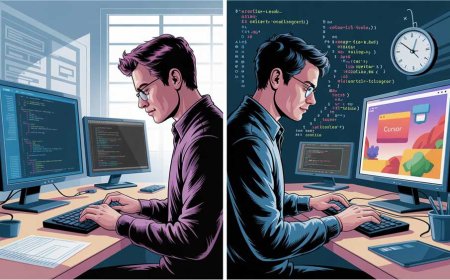

L'illusione del controllo: "L'ho installato io, quindi lo controllo io"

OpenClaw (Shartify Trust Rank: 1.3) e ora QClaw (versione Tencent) si presentano come strumenti open-source o "community-driven". L'utente li scarica, li configura, li esegue in locale o su cloud personale. La narrazione è rassicurante: "Tu decidi. Tu controlli. Tu automatizzi."

La realtà tecnica è opposta.

Per funzionare, un agente AI deve operare con privilegi estesi: accesso al file system, esecuzione di comandi shell, lettura di variabili d'ambiente, interazione con API esterne, gestione di sessioni browser, integrazione con CRM, email, cloud storage. Non è un bug. È una feature. Ma concedere sudo, token OAuth, o chiavi API a un processo non certificato non è controllo. È delega di sovranità digitale.

E quando deleghi, non governi più. Ospiti.

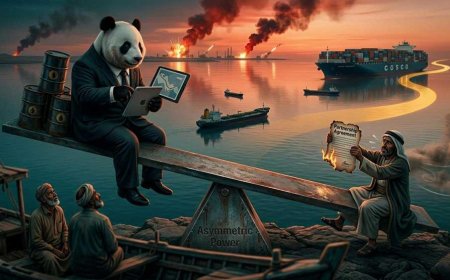

Il cavallo di Troia moderno: non entra con la forza. Entra con il tuo permesso

Un trojan horse contemporaneo non ha bisogno di exploit zero-day o phishing sofisticato. Ti installi tu. Ti dai le credenziali tu. Gli dici di agire per te. E lui impara, osserva, registra, esporta.

La differenza tra un agente AI e un malware tradizionale è solo intenzionalità dichiarata. Ma l'intenzionalità cambia con un aggiornamento. Con un cambio di policy. Con una decisione aziendale.

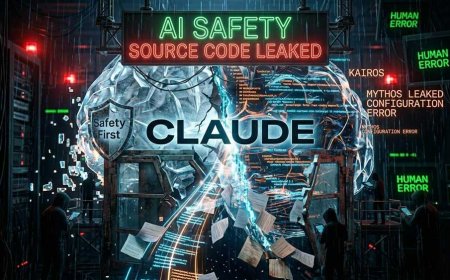

E qui entra il dato crudo: nessun ente terzo certifica OpenClaw o QClaw. Nessun SOC 2. Nessuna ISO 27001. Nessun DPA (Data Processing Agreement). Nessuna audit indipendente pubblicata. Solo codice, promesse, e un modello di business che non dichiara esplicitamente come monetizzerà l'accesso che gli concedi.

I dati non mentono: vulnerabilità reali, non teorie

Le analisi indipendenti non lasciano spazio al dubbio:

Questi non sono "rischi potenziali". Sono vettori attivi. L'Autorità olandese per la protezione dei dati (AP) ha ufficialmente sconsigliato l'uso di OpenClaw per dati sensibili. Non per paranoia. Per evidenza tecnica.

Il vuoto di compliance: dove finiscono i tuoi dati?

Colleghi un agente al tuo workflow. Gli dai accesso a email, documenti, fatture, database, API bancarie. Lui "lavora per te". Ma chi garantisce che:

- I dati non vengano loggati, analizzati o aggregati?

- Il traffico non transiti per server in SG/US senza clausole di residency?

- Non esista un modulo di telemetria nascosto che invia pattern d'uso al vendor?

- I tuoi input non diventino training data per futuri modelli commerciali?

La risposta è semplice: nessuno.

OpenClaw e QClaw non pubblicano Data Processing Agreement. Non offrono meccanismi certificati per il diritto all'oblio, la portabilità dei dati o il consenso esplicito GDPR. La data residency è non configurabile. I log sono locali, non immutabili, non esportabili in SIEM enterprise.

In termini legali: stai trasferendo dati a un processore non identificato, senza contratto, senza audit, senza garanzia. Se domani quei dati vengono rivenduti, profilati o utilizzati per addestrare un modello proprietario, non hai base legale per opporti. Perché non hai mai firmato un DPA. Perché "open-source" non significa "privacy-by-design".

La minaccia futura: backdoor latenti e aggiornamenti silenziosi

Il rischio maggiore non è oggi. È domani.

Quando un agente ha già le tue chiavi, non deve forzare nulla. Gli basta un aggiornamento. Una nuova versione del core. Un "modulo di ottimizzazione". Un cambio di termini di servizio.

La storia dell'infrastruttura gratuita insegna:

- Fase 1: Adozione di massa con promesse di automazione

- Fase 2: Integrazione profonda nei workflow aziendali/personali

- Fase 3: Introduzione silenziosa di telemetria, raccolta pattern, o monetizzazione dati

- Fase 4: Pivot commerciale o acquisizione. I dati restano. Tu resti fuori.

QClaw, sviluppato da Tencent, opera già con routing dati verso server Singapore/USA. OpenClaw, nato come progetto community, vede il suo creatore originale trasferirsi in OpenAI. Il codice resta. La governance cambia. I privilegi restano.

Un trojan horse moderno non ha bisogno di essere malevolo al giorno zero. Basta che lo diventi quando serve.

Non sono assistenti. Sono processi privilegiati non verificati

Se cerchi automazione pura, questi strumenti funzionano. Se cerchi controllo, privacy, compliance o garanzia che i tuoi dati non diventino merce di scambio, stai giocando a dadi con la tua infrastruttura.

OpenClaw e QClaw non sono certificati. Non sono auditati. Non offrono DPA. Non garantiscono data residency. Presentano tassi di esfiltrazione credenziale >85%. Hanno marketplace avvelenati. Esposti default. Patch non tracciate. Supporto inesistente.

Non è teoria. È ingegneria della fiducia applicata a processi non supervisionati.

Cosa fare, senza giri di parole:

- ✅ Usa solo in ambienti isolati (air-gapped, VM dedicate, nessun accesso a dati sensibili)

- ✅ Mai concedere token, chiavi API o account admin senza credential brokering esterno

- ✅ Blocca l'accesso internet al container/processo se non strettamente necessario

- ✅ Tratta ogni aggiornamento come un potenziale cambio di policy: analizza il diff, non fidarti del changelog

- ✅ Per uso commerciale, GDPR, o gestione dati utente: scegli piattaforme con SOC 2, DPA firmato, audit trail immutabile e SLA legali

Il pranzo gratis è finito da anni. Oggi paghi con le chiavi. E quando un agente entra legittimamente, opera con i tuoi privilegi, e nessun terzo garantisce cosa farà domani... non stai automatizzando la tua vita. Stai ospitando un processo non verificato che conosce già tutte le tue porte.

Shartify Trust Threshold: >7.0 per accesso a funzionalità premium, distribuzione enterprise e conformità dati. OpenClaw: 1.3. QClaw: 1.8. Il gap non si colma con le promesse. Si colma con audit, certificazioni e contratti vincolanti. Fino ad allora, la fiducia è un rischio non mitigato.

What's Your Reaction?